ARP స్పూఫింగ్ అటాక్లో ఉపయోగించాల్సిన సాధనాలు

ARP స్పూఫింగ్ను ప్రారంభించడానికి Arpspoof, Cain & Abel, Arpoison మరియు Ettercap వంటి అనేక సాధనాలు అందుబాటులో ఉన్నాయి.

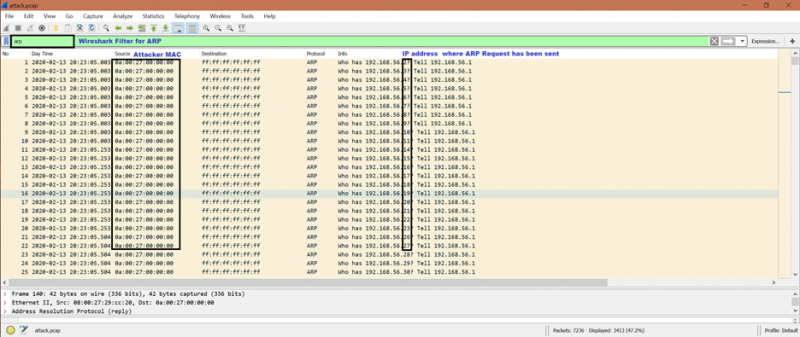

పేర్కొన్న సాధనాలు ARP అభ్యర్థనను వివాదాస్పదంగా ఎలా పంపవచ్చో చూపించడానికి స్క్రీన్షాట్ ఇక్కడ ఉంది:

ARP స్పూఫింగ్ దాడి వివరాలలో

మనం కొన్ని స్క్రీన్షాట్లను చూద్దాం మరియు ARP స్పూఫింగ్ను దశల వారీగా అర్థం చేసుకుందాం:

దశ 1 :

ARP ప్రత్యుత్తరాన్ని పొందాలని దాడి చేసిన వ్యక్తి యొక్క నిరీక్షణ, తద్వారా అది బాధితుని MAC చిరునామాను తెలుసుకోవచ్చు. ఇప్పుడు, మనం ఇచ్చిన స్క్రీన్షాట్లో మరింత ముందుకు వెళితే, 192.168.56.100 మరియు 192.168.56.101 IP చిరునామాల నుండి 2 ARP ప్రత్యుత్తరాలు ఉన్నట్లు మనం చూడవచ్చు. దీని తర్వాత, బాధితురాలు [192.168.56.100 మరియు 192.168.56.101] దాని ARP కాష్ని అప్డేట్ చేస్తుంది కానీ తిరిగి ప్రశ్నించలేదు. కాబట్టి, ARP కాష్లోని ఎంట్రీ ఎప్పటికీ సరిదిద్దబడదు.

ARP అభ్యర్థన ప్యాకెట్ నంబర్లు 137 మరియు 138. ARP ప్రతిస్పందన ప్యాకెట్ నంబర్లు 140 మరియు 143.

అందువలన, దాడి చేసే వ్యక్తి ARP స్పూఫింగ్ చేయడం ద్వారా హానిని కనుగొంటాడు. దీన్నే 'దాడి ప్రవేశం' అంటారు.

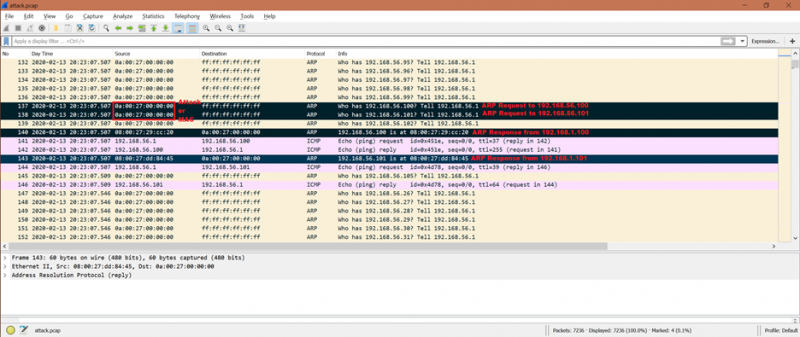

దశ 2:

ప్యాకెట్ నంబర్లు 141, 142 మరియు 144, 146.

మునుపటి కార్యాచరణ నుండి, దాడి చేసే వ్యక్తి ఇప్పుడు 192.168.56.100 మరియు 192.168.56.101 యొక్క చెల్లుబాటు అయ్యే MAC చిరునామాలను కలిగి ఉన్నారు. దాడి చేసిన వ్యక్తి యొక్క తదుపరి దశ ICMP ప్యాకెట్ను బాధితుని IP చిరునామాకు పంపడం. మరియు దాడి చేసిన వ్యక్తి ICMP ప్యాకెట్ని పంపినట్లు మరియు 192.168.56.100 మరియు 192.168.56.101 నుండి ICMP ప్రత్యుత్తరాన్ని పొందినట్లు మేము ఇచ్చిన స్క్రీన్షాట్ నుండి చూడవచ్చు. దీనర్థం రెండు IP చిరునామాలు [192.168.56.100 మరియు 192.168.56.101] చేరుకోగలవు.

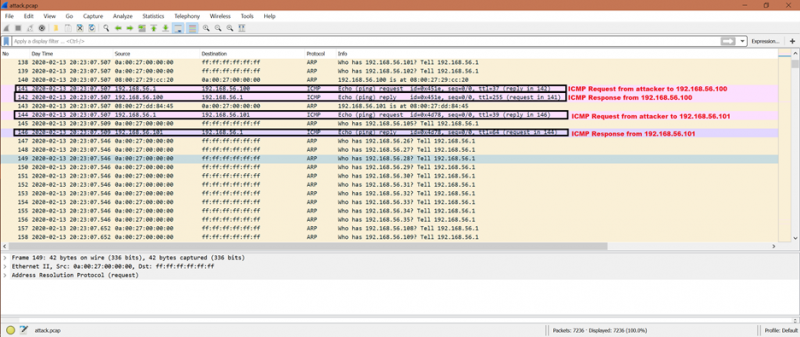

దశ 3:

హోస్ట్ సక్రియంగా ఉందని నిర్ధారించడానికి 192.168.56.101 IP చిరునామా కోసం చివరి ARP అభ్యర్థన ఉందని మరియు అది 08:00:27:dd:84:45 అదే MAC చిరునామాను కలిగి ఉందని మనం చూడవచ్చు.

ఇచ్చిన ప్యాకెట్ నంబర్ 3358.

దశ 4:

192.168.56.101 IP చిరునామాతో మరొక ICMP అభ్యర్థన మరియు ప్రతిస్పందన ఉన్నాయి. ప్యాకెట్ నంబర్లు 3367 మరియు 3368.

దాడి చేసే వ్యక్తి 192.168.56.101 IP చిరునామా ఉన్న బాధితురాలిని లక్ష్యంగా చేసుకున్నాడని మనం ఇక్కడ నుండి ఆలోచించవచ్చు.

ఇప్పుడు, IP చిరునామా 192.168.56.100 లేదా 192.168.56.101 నుండి IP 192.168.56.1కి వచ్చే ఏదైనా సమాచారం 192.168.56.1 IP చిరునామా ఉన్న MAC అడ్రస్ దాడి చేసే వ్యక్తికి చేరుతుంది.

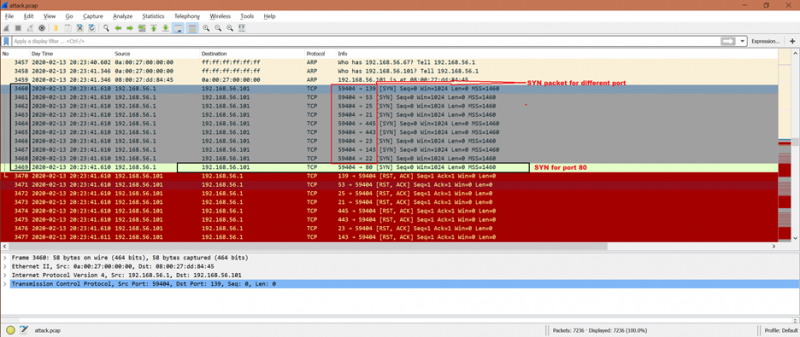

దశ 5:

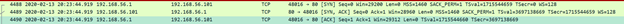

దాడి చేసే వ్యక్తి యాక్సెస్ని పొందిన తర్వాత, అది అసలు కనెక్షన్ని ఏర్పాటు చేయడానికి ప్రయత్నిస్తుంది. ఇచ్చిన స్క్రీన్షాట్ నుండి, దాడి చేసే వ్యక్తి నుండి HTTP కనెక్షన్ స్థాపన ప్రయత్నిస్తున్నట్లు మనం చూడవచ్చు. HTTP లోపల TCP కనెక్షన్ ఉంది అంటే 3-WAY హ్యాండ్షేక్ ఉండాలి. ఇవి TCP కోసం ప్యాకెట్ ఎక్స్ఛేంజ్లు:

SYN -> SYN+ACK -> ACK.

ఇచ్చిన స్క్రీన్షాట్ నుండి, దాడి చేసే వ్యక్తి వివిధ పోర్ట్లలో SYN ప్యాకెట్ని అనేకసార్లు మళ్లీ ప్రయత్నిస్తున్నట్లు మనం చూడవచ్చు. ఫ్రేమ్ సంఖ్య 3460 నుండి 3469 వరకు. ప్యాకెట్ నంబర్ 3469 SYN పోర్ట్ 80 కోసం, ఇది HTTP.

దశ 6:

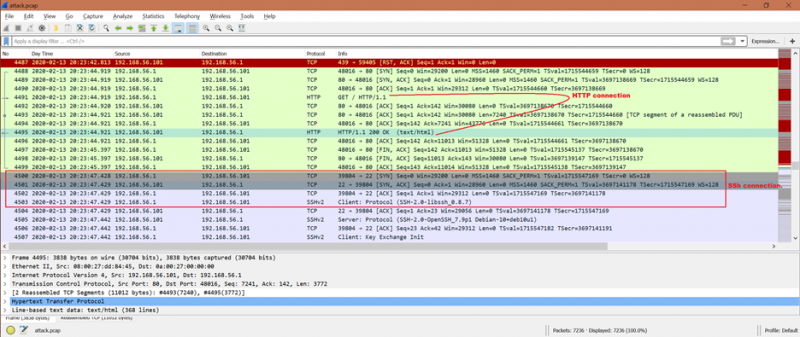

మొదటి విజయవంతమైన TCP హ్యాండ్షేక్ ఇవ్వబడిన స్క్రీన్షాట్ నుండి క్రింది ప్యాకెట్ నంబర్లలో చూపబడింది:

4488: దాడి చేసేవారి నుండి SYN ఫ్రేమ్

4489: SYN+ACK ఫ్రేమ్ 192.168.56.101 నుండి

4490: దాడి చేసేవారి నుండి ACK ఫ్రేమ్

దశ 7:

TCP కనెక్షన్ విజయవంతం అయిన తర్వాత, దాడి చేసే వ్యక్తి HTTP కనెక్షన్ [ఫ్రేమ్ నంబర్ 4491 నుండి 4495] తర్వాత SSH కనెక్షన్ [ఫ్రేమ్ నంబర్ 4500 నుండి 4503]ని ఏర్పాటు చేయగలడు.

ఇప్పుడు, దాడికి తగినంత నియంత్రణ ఉంది, తద్వారా ఇది క్రింది వాటిని చేయగలదు:

- సెషన్ హైజాకింగ్ దాడి

- మధ్యలో దాడి చేసిన వ్యక్తి [MITM]

- సేవ తిరస్కరణ (DoS) దాడి

ARP స్పూఫింగ్ దాడిని ఎలా నిరోధించాలి

ARP స్పూఫింగ్ దాడిని నిరోధించడానికి తీసుకోవలసిన కొన్ని రక్షణలు ఇక్కడ ఉన్నాయి:

- 'స్టాటిక్ ARP' ఎంట్రీల ఉపయోగం

- ARP స్పూఫింగ్ గుర్తింపు మరియు నివారణ సాఫ్ట్వేర్

- ప్యాకెట్ ఫిల్టరింగ్

- VPNలు మొదలైనవి.

అలాగే, మేము HTTPకి బదులుగా HTTPSని ఉపయోగిస్తే మరియు SSL (సెక్యూర్ సాకెట్ లేయర్) ట్రాన్స్పోర్ట్ లేయర్ సెక్యూరిటీని ఉపయోగిస్తే ఇది మళ్లీ జరగకుండా ఆపవచ్చు. అన్ని కమ్యూనికేషన్లు గుప్తీకరించబడతాయి.

ముగింపు

ఈ కథనం నుండి, ARP స్పూఫింగ్ దాడి మరియు అది ఏ సిస్టమ్ యొక్క వనరులను ఎలా యాక్సెస్ చేయగలదు అనే దానిపై మాకు కొన్ని ప్రాథమిక ఆలోచనలు వచ్చాయి. అలాగే, ఈ రకమైన దాడిని ఎలా ఆపాలో ఇప్పుడు మనకు తెలుసు. ఈ సమాచారం ARP స్పూఫింగ్ దాడి నుండి రక్షించడానికి నెట్వర్క్ అడ్మినిస్ట్రేటర్ లేదా ఏదైనా సిస్టమ్ వినియోగదారుకు సహాయపడుతుంది.